Wenn Sie von uns eine Mail erhalten haben, die Ihnen mitteilt, dass Ihre E-Mail-Adresse auf einer Liste missbrauchter Adressen stand, sollten Sie sofort handeln und die Zugangsdaten für das Postfach ändern.

„CERT meldet gestohlene und missbrauchte E-Mail-Adressen“ weiterlesen

Sicherheitstipp wegen "Heartbleed": Ändern Sie Ihre Passwörter

Ändern Sie bitte Ihre Passwörter jetzt! Sicher haben Sie schon gelesen, dass in Zusammenhang mit OpenSSL eine Sicherheitslücke entdeckt wurde. Wer diese kannte, konnte sich zum Beispiel Logininformationen zu diversen Onlinediensten verschaffen, wenn die Server OpenSSL in der Version 1.0.1 implementiert hatten. Die Verwundbarkeit liegt in der sogenannten „Heartbeat“ -Erweiterung für den Verschlüsselungsalgorithmus TLS (Transport Layer Security). Entsprechend bekam dieser Bug den Namen „Heartbleed“. Heatbeat ist eine Ergänzung zum längeren Aufrechterhalten der verschlüsselten Verbindung und muss nicht aktiviert sein, auch wenn OpenSSL verwendet wird.

Ändern Sie bitte Ihre Passwörter jetzt! Sicher haben Sie schon gelesen, dass in Zusammenhang mit OpenSSL eine Sicherheitslücke entdeckt wurde. Wer diese kannte, konnte sich zum Beispiel Logininformationen zu diversen Onlinediensten verschaffen, wenn die Server OpenSSL in der Version 1.0.1 implementiert hatten. Die Verwundbarkeit liegt in der sogenannten „Heartbeat“ -Erweiterung für den Verschlüsselungsalgorithmus TLS (Transport Layer Security). Entsprechend bekam dieser Bug den Namen „Heartbleed“. Heatbeat ist eine Ergänzung zum längeren Aufrechterhalten der verschlüsselten Verbindung und muss nicht aktiviert sein, auch wenn OpenSSL verwendet wird.

„Sicherheitstipp wegen "Heartbleed": Ändern Sie Ihre Passwörter“ weiterlesen

Sicherheitstipp wegen „Heartbleed“: Ändern Sie Ihre Passwörter

Ändern Sie bitte Ihre Passwörter jetzt! Sicher haben Sie schon gelesen, dass in Zusammenhang mit OpenSSL eine Sicherheitslücke entdeckt wurde. Wer diese kannte, konnte sich zum Beispiel Logininformationen zu diversen Onlinediensten verschaffen, wenn die Server OpenSSL in der Version 1.0.1 implementiert hatten. Die Verwundbarkeit liegt in der sogenannten „Heartbeat“ -Erweiterung für den Verschlüsselungsalgorithmus TLS (Transport Layer Security). Entsprechend bekam dieser Bug den Namen „Heartbleed“. Heatbeat ist eine Ergänzung zum längeren Aufrechterhalten der verschlüsselten Verbindung und muss nicht aktiviert sein, auch wenn OpenSSL verwendet wird.

Ändern Sie bitte Ihre Passwörter jetzt! Sicher haben Sie schon gelesen, dass in Zusammenhang mit OpenSSL eine Sicherheitslücke entdeckt wurde. Wer diese kannte, konnte sich zum Beispiel Logininformationen zu diversen Onlinediensten verschaffen, wenn die Server OpenSSL in der Version 1.0.1 implementiert hatten. Die Verwundbarkeit liegt in der sogenannten „Heartbeat“ -Erweiterung für den Verschlüsselungsalgorithmus TLS (Transport Layer Security). Entsprechend bekam dieser Bug den Namen „Heartbleed“. Heatbeat ist eine Ergänzung zum längeren Aufrechterhalten der verschlüsselten Verbindung und muss nicht aktiviert sein, auch wenn OpenSSL verwendet wird.

„Sicherheitstipp wegen „Heartbleed“: Ändern Sie Ihre Passwörter“ weiterlesen

Phising-Mail will WordPress-Admins in die Plugin-Falle locken

Mehrere Onlinedienste wie heise.de und golem.de berichten unter Berufung auf http://blog.sucuri.net/2013/12/phishing-emails-to-install-malicious-wordpress-plugins.html von einer aktuellen „sozialen“ Angriffswelle, die sich gegen die Administratoren von WordPress richtet.

„Phising-Mail will WordPress-Admins in die Plugin-Falle locken“ weiterlesen

"Pony Botnet" spioniert Passwörter aus

Botnetze bestehen aus oftmals vielen Tausend PCs oder auch Servern, die gewissermaßen ferngesteuert werden, um Daten auszuspionieren, Angriffe auf andere System zu gemeinsam auszuführen oder Spam zu versenden.

Botnetze bestehen aus oftmals vielen Tausend PCs oder auch Servern, die gewissermaßen ferngesteuert werden, um Daten auszuspionieren, Angriffe auf andere System zu gemeinsam auszuführen oder Spam zu versenden.

Eine akute Bedrohung geht nach wie vor vom Pony Botnet aus.

„"Pony Botnet" spioniert Passwörter aus“ weiterlesen

„Pony Botnet“ spioniert Passwörter aus

Migration von ssl.goneo.de auf ssl-secured-server.de mit Joomla! 1.5 und Virtuemart

Eine Erfahrung, die wir mit einer Kundenwebsite gemacht haben, möchten wir gerne weitergeben. Die SSL-Domain, mit der man als Webseitenbetreiber bei goneo den Datenfluss zwischen Server und Browser absichern kann, wurde geändert. Insbesondere wenn Content Management – oder Shop-Systeme schon vor längerer Zeit aufgesetzt worden sind, kann sich oft niemand mehr an die entsprechenden Stellen in der Software erinnern. Und der damalige Entwickler ist über alle Berge …

„Migration von ssl.goneo.de auf ssl-secured-server.de mit Joomla! 1.5 und Virtuemart“ weiterlesen

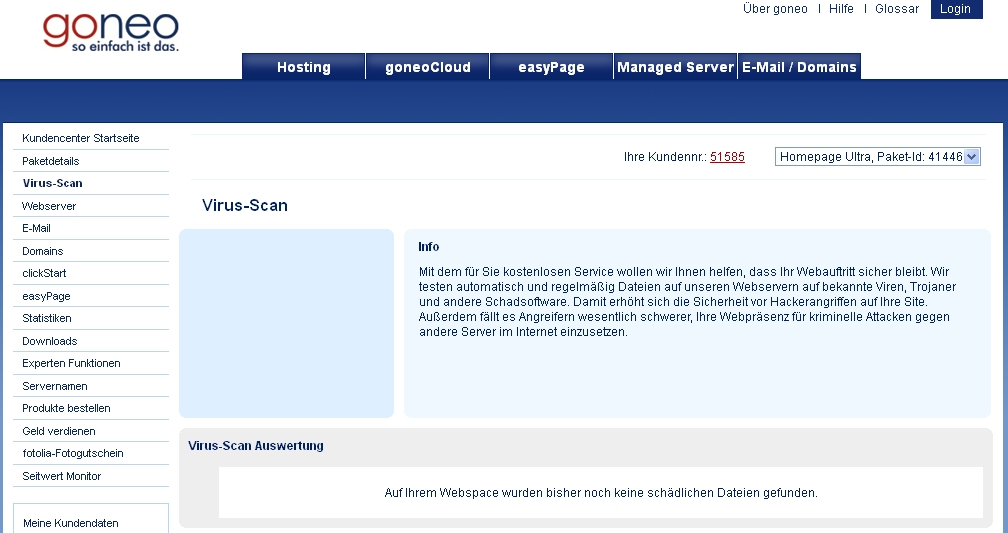

Automatischer Virenscanner auf goneo Webspace

Nachdem wir einge Wochen einen neuen automatischen Viren- und Trojanerscanner im Probetrieb getestet haben, können wir nun einen neuen Service ankündigen: goneo wird ab sofort jedem Website-Besitzer, der mit goneo hostet, eine Übersicht über potentiell schädliche Software auf dem Webspace zur Verfügung stellen. Wir schicken Ihnen eine Mail mit potentiell schädlichen Dateien und zeigen das Ergebnis des letzten Scans auch im goneo Kundencenter an.

Angriffe auf Websites werden immer zahlreicher und nicht nur für die Webseitenbesitzer belastender. Die beliebtesten Angriffsziele sind nicht mehr – im Unterschied zu früher – Websites, die man aufgrund von inhaltlichen Aussagen, mit denen man nicht einverstanden ist, zerstören oder lahmlegen wollte.

Es geht den Angreifern nicht um Inhalte, nicht um Protest, noch nicht einmal darum, einen Shopkonkurrenten zu schädigen, sondern einfach darum, ein Stück Rechenleistung dem großen Netz aus ferngesteuerten Servern hinzuzufügen.

So laufen Übernahmeversuche von Webservern ab

Entsprechend automatisiert werden die Angriffe vorbereitet: Zunächst suchen die Angreifer nach dem der Website zugrundeliegenden Content Management System. Das geht ganz einfach dadurch, dass man die Administrations-URLs aufruft. Wenn man eine Website-Domain kennt, wie etwa www.mein-name.de, dann ist es ein Leichtes, daraus typische Admin-URLs zu generieren, also z.B. www.mein-name.de/wp-admin, wenn man checken will, ob die Website mit WordPress aufgebaut ist. Genauso verfährt man mit Joomla!, Typo3 und anderen weit verbreiteten Systemen.

Dazu muss niemand vor dem PC sitzen. Solche Scans lassen sich leicht automatisieren. Wenn der Server etwas anderes zurück gibt als 404, also einen Fehlercode, der angibt, dass eine solche Seite nicht vorhanden ist, weiß man, dass man eine WordPressinstallation gefunden hat. Das Zwischenergebnis wird gespeichert.

Die Vorbereitungen für eine Übernahme

Nun haben Angreifer so einige Hundert oder auch Tausend Sites mit WordPress gefunden. Nun setzt die zweite Phase ein: Diese Treffer werden daraufhin untersucht, ob nicht irgendwo eine veraltete Komponente mit einer bekannten Sicherheitslücke verwendet wird. Die Wahrscheinlichkeit, fündig zu werden, ist nicht gering. Viele Joomla!- oder WordPress-Übernahmen glücken, weil die Admins es versäumen, die jeweils neusten Versionen der Hauptanwendung und der Plugins zu verwenden.

Ist eine Lücke entdeckt, wird sie, so Phase 3, ausgenutzt und auf entsprechende Weise Schadcode eingeschleust. Bisher wird der Admin von diesem Angriff nich nicht einmal etwas merken. Nun ist ein weiteres System für einen Angriff vorbereitet. Die Übernahme kann beginnen.

Brute Force Attacken auf Passwörter

Selbst wenn keine Sicherheitslücke vorhanden ist: Eine Brute Force Attacke auf den Passwortschutz kann auch zum Ziel führen. Nehmen wir an, ein viel zu leichtes Passwort besteht aus drei Zeichen, dann kann man mit drei Zeichen aus einem Satz von schon mal je 128 Zeichen insgesamt 2.097.152 Variationen herstellen. Nehmen wir weiter an, einfach um sich eine Vorstellung zu machen, es lassen sich pro Sekunde 100 automatisierte Passwort-Tests ausführen, dann braucht man noch nicht einmal sechs Stunden, um ein dreistelliges Passwort zu knacken – einfach durch systematisches Ausprobieren.

Wenn man noch weiß, dass es viele beliebte und oft verwendete Kombinationen aus Zeichen gibt („qwertz“, „letmein“…), dann kann eine solche Attacke weiter optimieren und schnell zum Erfolg kommen.

Was tun Hacker mit übernommenen Servern?

Wenn ein Hacker einen Server in sein Angriffsnetzwerk einbinden will, wird er ihn (auch wieder automatisch) aktivieren und aus der Ferne veranlassen, dass bestimmte Aktionen ausgeführt werden. Das können Distributed Denial of Service Attacken sein (DDosS), um Server zu überlasten, Brute Force Attacken auf andere Websites, massenhafter Mailversand (SPAM) oder die Rechenkraft wird verwendet um Primzahlenzerlegungen großer Zahlen zu berechen, was nötig ist, um Verschlüsselungen zu brechen, aber im Web mit Webservern allerdings vergleichsweise selten vorkommt.

Jeder kann betroffen sein

Mit anderen Worten: Wenn Sie eine Website besitzen, ein CMS einsetzen, können Sie ebenfalls zu den Betroffenen gehören. Daher empfehlen wir, immer stets die aktuellsten Versionen zu verwenden und auch die Plugins, Erweiterungen, Module etc. zu aktualisieren.

Webspace durch Updates sicher halten

Um Ihnen zu helfen, Ihren Webspace sicher zu halten, scannen wir automatisiert und regelmäßig alle Webserver bei goneo auf Schadsoftware ab. Wir setzen heuristische Verfahren für eine proaktive Erkennung ein, genauso wie die Suche nach Signaturen.

Das Ergebnis in Form einer Liste mit verdächtigen Dateien teilen wir Ihnen mit. Sie erhalten eine E-Mail und können auch im goneo Kundencenter unter dem Menüpunkt „Virus-Scan“ das Ergebnis der letzten Überprüfung einsehen.

Ihre Aufgabe: Entfernen Sie die potentiell schädlichen Dateien

Nun müssten Sie handeln. Wenn potentiell schädliche Dateien gefunden werden, sollten Sie diese löschen. Bitte gehen Sie dabei vorsichtig vor. Bevor Sie sich per FTP verbinden, aktualisieren Sie Ihren Virenscanner auf dem PC.

Wenn potentielle Malware gefunden wurde, ist es auch nicht auszuschließen, dass diese Malware durch Ihr FTP-Programm hochgeladen wurde. Es gibt eine Reihe von Angriffsmustern, die über den PC gelaufen sind und nicht direkt über das Web. In diesen Fällen wird der heimische Rechner infiziert, so dass FTP-Zugangsdaten ausspioniert werden (etwa mit einem Keylogger) oder das FTP-Programm so verändert wurde, dass unbemerkt vom User Schadsoftware mit hochgeladen wird, die dann auf dem Server Hintertüren öffnet. Daher ist ein Check des eigenen PC-Systems nötig.

Das Bundesamt für Sicherheit in der Informationstechnik hat gängige CMS untersucht und im Rahmen einer Studie veröffentlicht. Diese ist unter https://www.bsi.bund.de kost/DE/Publikationen/Studien/CMS/Studie_CMS.html kostenlos verfügbar.

DENIC hat derzeit Probleme – denic.de ist down

Zur Zeit (Donnerstag, 11.7.2013, 15:00 Uhr) kommt es auf den Servern von DENIC, der zentralen Vergabestelle für .de Domains zu Problemen. Wir können derzeit keine .de Domains registrieren oder deren Verfügbarkeit prüfen, da wir entsprechende Anfragen nicht verlässlich ausführen können.

Wir gehen davon aus, dass dies nur eine kurze Störung ist.

UPDATE: Inwischen läuft wieder alles. (16:30 Uhr)

UPDATE 2 vom 12.7.2013:

Die DENIC hat heute mitgeteilt, dass ausgerechnet Änderungsarbeiten an der Anbindung, die das Ziel hatten, die Stabilität zu verbessern, zu einem Ausfall geführt hatten. Der Ausfall dauerte von ca. 14 Uhr bis 19 Uhr. Dann war auch die Anbindung mit IPv6 wiederhergestellt.

Funktionieren Umlautdomains in E-Mailadressen heute besser?

–UPDATE 22.9.2014 — Vor einiger Zeit haben wir in einem Blogartikel beschrieben, dass E-Mails mit Umlauten im Domainnamen immer wieder für Ärger sorgen. Die Mails kommen teilweise gar nicht an. Das war 2011.

–UPDATE 22.9.2014 — Vor einiger Zeit haben wir in einem Blogartikel beschrieben, dass E-Mails mit Umlauten im Domainnamen immer wieder für Ärger sorgen. Die Mails kommen teilweise gar nicht an. Das war 2011.

Die Situation scheint sich sehr gebessert zu haben. IDN (Internationalized Domain Name) – E-Mailadressen werden normalerweise durch die Mailserver anstandslos transportiert, doch Freemailuser können nach wie vor Probleme haben. Aktuell können wir aber mitteilen, dass mit Gmail E-Mails, die an Adressen unter einer IDN-Domain gerichtet sind, nun ankommen.

„Funktionieren Umlautdomains in E-Mailadressen heute besser?“ weiterlesen