Wordfence, Herausgeber von Sicherheitsplugins und Anbieter entsprechender Dienste für WordPress warnt vor einigen weiteren möglicherweise verletzbaren Plugins.

Es handelt sich dabei um die folgenden Plugins. Die meisten Pluginautoren haben reagiert und bieten inzwischen Updates an:

- „Async JavaScript“,

➡️ Pluginseite, mehr als 100.000 Installationen - „Modern Events Calendar Lite“,

➡️ Pluginseite, 40.000 Installationen - „10Web Map Builder for Google Maps“ ,

➡️ Pluginseite, mehr als 20.000 Installationen - “ Flexible Checkout Fields for WooCommerce“,

➡️ Pluginseite, mehr als 20.000 Installationen

In allen Fällen soll es sich um einen Angriffsvektor handeln, der als Cross Site Scritping (XSS) benannt ist. Wordfence spricht hier von Stored XSS.

Angriffsvektor „Stored XSS“

Auch wenn die Beschreibungen der Sicherheitsprobleme recht vage sind, um potentiellen Angreifern nicht unnötig Munition in die Hand zu geben, wird angedeutet, dass zumindest in einigen Fällen der benannten Plugins sich Funktionen ausführen lassen, die für die Ersteinrichtung des Plugins gedacht sind und daher mit wenigen Rechten laufen können.

Diese initialen Funktionen stehen wohl aber auch im weiteren Verlauf noch zur Verfügung, so dass auch nichtautorisierte User von außen über entsprechende Codeinjektionen Schaden anrichten können. Die Rede ist konkret von Javascript-Befehlen, die ausführbar sind und die (theoretisch) bestimmte Parameter übergeben können, die die WordPress-Installation „aufschließen“, indem ein Useraccount mit vollen Rechten angelegt werden kann. Oder es ist auf diesem Weg möglich, das Dashboard oder das Frontend von WordPress vielfältig zu manipulieren.

Einstufung: „high“ bis „critical“

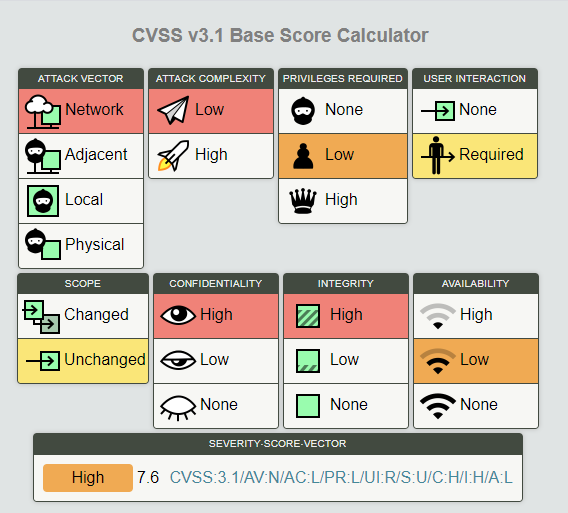

Um eine bessere Abschätzung der Gefahren zu ermöglichen, hat sich der CVSS-v3-Score durchgesetzt. CVSS steht für Common Vulnerability Scoring System. Der numerische Wert für den Score wird mit einem Algorithmus errechnet, der die Dimensionen Base, Temporal und Environmental unterscheidet. Mehr zum CVSS auf computerweekly.de. Der Score kann Werte zwischen 0 und 10 annehmen, wobei der höchste Schweregrad ist. Ein Score zwischen 0,1 bis 3,9 gilt als „Low“, also wenig kritisch. Zwischen 4,0 und 6,9 spricht man von einer mittelmäßig schweren Sicherheitslücke, ab 7,0 lautet die Einstufung „High“ und ab 9,0 lautet „Critical“.

Ein CVSS-Kalkulator gibt mehr Klarheit über die Idee des Scores: https://chandanbn.github.io/cvss/

Nach diesem CVSS Score sind die besagten Sicherheitslücken als „high“ bis „critical“ einzustufen.

Update dringend empfohlen

Es handelt sich um Zero-Day-Funde, über die Wordfence berichtet. Nach Darstellung auf deren Website wurden die Pluginentwickler kontaktiert und auf die Problematik hingewiesen. Nutzern dieser Plugins wird ein Update dringend empfohlen.